7월 9일

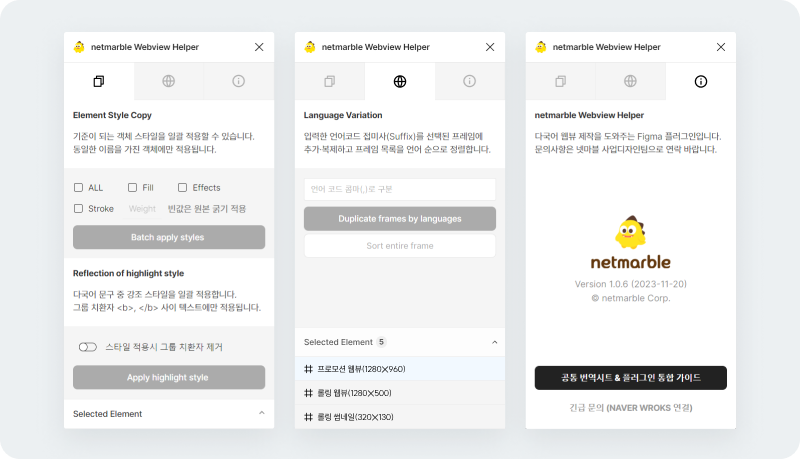

Figma 플러그인, 디자이너가 직접 만들어 보기

Figma는 기존의 다른 툴과 비교했을 때 가볍고 다양한 플러그인을 업무에 적용할 수 있다는 장점이 있습니다. 이 글은 디자이너 시각으로 Figma의 장점을 업무에 적용하

7월 9일

Figma는 기존의 다른 툴과 비교했을 때 가볍고 다양한 플러그인을 업무에 적용할 수 있다는 장점이 있습니다. 이 글은 디자이너 시각으로 Figma의 장점을 업무에 적용하

2월 21일

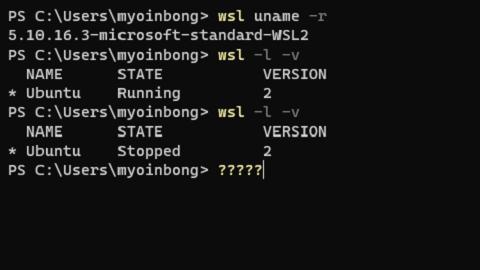

자바는 바이트코드 형태로 패키징돼 JVM을 통해서 실행 환경에 맞는 기계어로 변환되는 과정을 거쳐 실행됩니다. 그렇기에 JVM이 설치된 곳이라면 어디든 동일한 결과가 나오

1월 8일

쿠버네티스에서는 개별 파드에서 발생한 데이터가 주변 파드에 영향을 주지 않는 것이 기본 구성입니다. 하지만 사용자가 필요하다면 공유할 수 있는 방법을 제공하고 있습니다.

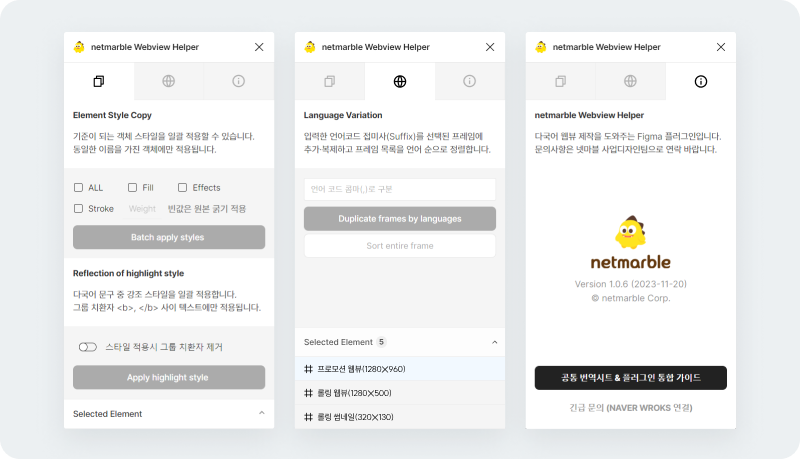

12월 27일

드디어 2023년 마지막 주네요. 다들 2023년 마무리 잘하고 계신가요? 넷마블 기술 블로그의 2022년 회고글인 생후 400일을 넘긴 넷마블 기술 블로그 육아일기를 다

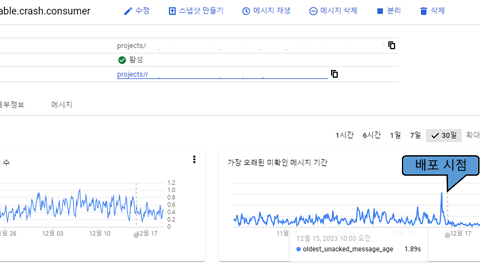

12월 22일

1년에 4번 정도 마주치는 워드프레스 업데이트 테스트 상황에 조금 더 편하게 대응하고 있습니다. 다만, 편하게 만나는 환경에 직면한 작업자는 저를 포함해 극소수밖에 되지

12월 14일

WAS의 로그는 적절한 레벨과 포맷으로 관리해야 WAS가 보안을 유지하면서 적절한 저장 공간을 사용해 로그 파일을 생성할 수 있습니다. 또한 로그 디렉터리나 파일을 누구나

![[여기보기] 적절한 식습관과 운동을 유지하듯 건강하게 WAS 로그 관리하기](https://netmarble.engineering/wp-content/uploads/2023/12/preview.png)

11월 14일

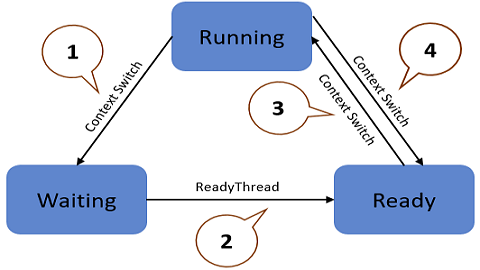

게임이나 서비스를 출시할 때 '성능 최적화'를 이끌어 낸 서버란, 주어진 장비 스펙을 최대한 효율적으로 사용하는 서버를 의미합니다. 그런 의미에서 지금까지 CPU 이용률을

10월 26일

네이티브 이미지 배포 방식 적용 전후를 되돌아보면, 50초였던 기존 프로그램 실행시간은 2초로 줄었습니다. 신규 파드를 추가할 때 사용하는 도커 이미지 크기는 기존 JAR

10월 19일

WAS에는 불필요한 시스템 권한을 획득하거나 시스템의 과부하를 발생시킬 수 있는 요소가 있습니다. 중요 시스템 파일에 접근해 보안 문제가 발생하는 심볼릭 링크 사용과 다운

![[여기보기] 링크 설정과 파일 다운로드/업로드 관리에서 중요한 것은 꺾이지 않는 마음](https://netmarble.engineering/wp-content/uploads/2023/10/preview.png)

8월 17일

“제목”에 관한 이야기를 들려드리려고 합니다. 각 용도에 맞춰서 너무 구속받지 않는 범위에서 자유롭게 사용하셨으면 좋겠습니다. 제목은 딱 시점을 지정할 수 없는 과거부터

7월 6일

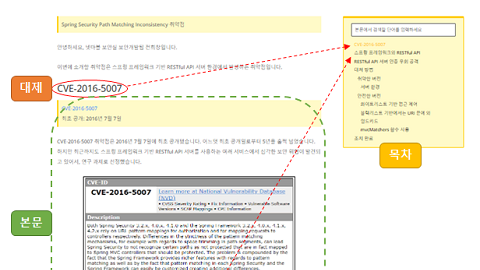

WAS의 정보는 보안 입장에서 개인정보와 같은 개념입니다. WAS 종류, 버전, 서버 운영체제 정보 등은 기본 설정 그대로를 사용하면 은연 중에 노출됩니다. 그리고 알려진

![[여기보기] WAS의 정보는 개인정보 다루듯이 보호하라](https://netmarble.engineering/wp-content/uploads/2023/07/preview.png)

6월 22일

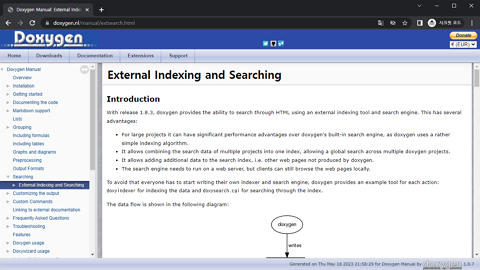

Doxygen에서 생성한 API 문서 그대로를 사용하려다 보면 기본으로 제공하는 서버 기반 문서 검색 기능에 좀 아쉬움이 있습니다. 이 글에서는 아파치 HTTP 서버와 N

6월 16일

일반적으로 우리가 작업하는 대부분은 DNS 서버 자체가 아닙니다. DNS 서버로 접속해서 쓰는 DNS 클라이언트가 내장된 VM이나 애플리케이션이죠. 그래서 DNS 관련 보

![[여기보기] DNS 점검 요망?! “홍대 어떻게 가요? 뉴진스 하입보이요~”](https://netmarble.engineering/wp-content/uploads/2023/06/dns-client-and-server-security-setting-feature.jpg)

5월 31일

nohup은 리눅스와 유닉스 시스템에서 프로세스를 백그라운드로 실행하고, 터미널 세션이 종료돼도 해당 프로세스가 계속 실행되도록 하는 명령어입니다. 뒤에 &를 붙여 쓰는

5월 25일

공개 배포해야 하는 파일이 많은 서비스가 아니라면 WAS의 디렉터리 구조는 노출하지 않아야 합니다. 이번에는 WAS에서 디렉터리 인덱싱 취약점을 노출하지 않는 방법과 노출

![[여기보기] 적에게 내 WAS의 디렉터리와 파일을 알리지 말라, WAS 디렉터리 인덱싱 및 상위 디렉터리 접근 제한](https://netmarble.engineering/wp-content/uploads/2023/05/preview-1.png)

끝